Puolustusministeriöön kohdistui tiistaina palvelunestohyökkäys, joka sulki sen sivut. Puolustusministeriön viestinnästä sanottiin esimerkiksi Yleisradiolle, etteivät he tiedä mikä taho on hyökkäyksen takana. Taho on kuitenkin lähes lapsellisen yksinkertaista selvittää. Erittäin suurella todennäköisyydellä puolustusministeriön sivut kaatoi Venäjältä johdettu hakkeriryhmä Noname(057)16. He jakoivat vapaaehtoisten koordinoimiseen käyttämällään yksityisellä Telegram-kanavalla maanantaina venäjäksi seuraavan viestin:

Suomen pääministeri Petteri Orpo vahvisti valtion tuen jatkuvan Ukrainan asevoimille. Suomi valmistelee uutta, 30. sotilasapupakettia Ukrainan asevoimille. Hän ilmoitti tästä toimittajille yhteisessä lehdistötilaisuudessa Eurooppa-neuvoston puheenjohtajan António Costan kanssa. Näyttää siltä, että Suomi voisi kaivata yhtä paljon huomiota kyberturvallisuuteensa.

Euroopan poliisiverkosto Europol kertoi heinäkuussa iskeneensä palvelunestohyökkäyksiä tehtailevaan Venäjä-mieliseen verkostoon. Puhuttiin jopa verkoston hajottamisesta. Kansainvälisessä viranomaisoperaatiossa oli mukana 19 maan poliisiviranomaisia, myös Suomen keskusrikospoliisi. Operaatiossa tehtiin 24 kotietsintää eri puolilla Eurooppaa ja kuulusteltiin 13 ihmistä. Viisi epäiltyä on lisätty EU:n etsityimpien rikollisten listalle ja julkaistu heistä tietoja.

Europolin etsityimpien rikollisten listalle Saksan poliisin kansallisella mandaatilla lisättiin Mihail Jevgenijevitš Burlakov, Andrei Stanislavovitš Avrosmimov, Olga Estratova, Maksim Lupin sekä Andrei Muravjov.

Mutta ei Noname lopettanut. Se iskee edelleen suomalaisille verkkosivuille säännöllisen epäsäännöllisin väliajoin. Noname aloitti palvelunestohyökkäykset tiettävästi vuonna 2022 alkoi ottaa ahkerasti kunniaa tekemisistään. Syksyyn 2025 mennessä erilaisia hajautettujen palvelunestohyökkäysten sarjoja on julkisten lähteiden perusteella ollut ainakin kymmenkunta. Kohteiksi ovat kelvanneet toistuvasti ainakin eduskunta ja puolustusministeriö, ja vähintään kertaluontoista häirintää on kohdistunut myös verohallintoon, suurimpiin suomalaisiin puolueisiin, Suomen Pankkiin, Helsingin kaupungin julkisen liikenteen HSL:n sivuihin ja palveluihin sekä lukuisiin suomalaisiin yrityksiin.

Toisinaan Noname myös valehtelee huomionkipeydessään. Se on toistuvasti väittänyt kaataneensa sellaisia sivustoja, joilta todellisuudessa on vain estetty tietyiltä maa-alueilta tuleva verkkoliikenne. Tämä on tavanomaista pullistelua: sinänsä vaarattomat hakkerit yrittävät esittää olevansa vaarallisempia kuin todellisuudessa ovat.

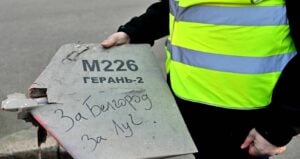

Noname on kuitenkin ankarasti Venäjän hallinnolle myönteinen ja tukee Venäjän hyökkäyssotaa Ukrainaan. Sen mukaan valikoituvat myös monet kohteet. Esimerkiksi eduskuntaan kohdistui palvelunestohyökkäys samana päivänä, kun Suomi hyväksyttiin Naton jäseneksi.

Kyberturvallisuusyhtiö Recored Futuren mukaan NoName057(16) syntyi maaliskuussa 2022, vain joitakin päiviä sen jälkeen kun Venäjä oli aloittanut täysimittaisen hyökkäyksen Ukrainaan. Ryhmä käyttää hyökkäyksiinsä laajan vapaaehtoisjoukon voimia ja DDoSia-nimistä hyökkäysalustaa. Tahti on kiihkeä: kohteita on keskimäärin 50 joka päivä. Pelkästään heinäkuun 2024 ja heinäkuun 2025 välillä ryhmällä oli noin 3700 eri kohdetta. Hyökkäykset noudattelevat Venäjälle hyödyllisiä geopoliittisia motiiveja ja tapahtuvat eräänlaisina maakohtaisina ”purskeina”. Recorded Futuren tarkasteluajanjaksolla noin 29 prosenttia kohteista oli ukrainalaisia, ja seuraavaksi eniten kohteita oli Ukrainan liittolaismaissa. Niistä eniten iskuja kohdistettiin Ranskaan (6 prosenttia kaikista) sekä Italiaan ja Ruotsiin (5 prosenttia kuhunkin).

Ryhmällä saattaa olla yhteyksiä Venäjän tiedustelupalveluihin, varsinkin sotilastiedustelu GRU:iin. Se ylläpitäjät voivat toimia GRU:n ohjauksessa, jonkinlaisessa väljässä yhteistyössä tai vähintään tiedustelun hyväksynnällä. Eräs toinen venäläinen hakkeriryhmä, Venäjää puolustaviksi hakkeriaktivisteiksi itseään kutsuva ”Venäjän hakkeriarmeija” eli Народная CyberАрмия käräytti itsensä Yhdysvaltojen vedenhuoltojärjestelmiin kehittyneillä verkkosabotaasityökaluilla tehdystä iskusta ennen kuin isku oli onnistunut. Tästä tiedetään, että ryhmällä on ollut käytössään GRU:n kehittämiä valtiollisen tason työkaluja.

Народная CyberАрмия ja NoName057(16) tukivat toisiaan usein ja lämpimästi viestipalvelu Telegramin hakkerikanavilla. Esimerkiksi kun NoName057(16) ilmoitti aikovansa hyökätä sotilas- ja erätarviketavaratalo Varustelekan kimppuun, jakoi Народная CyberАрмия viestiä eteenpäin ja kannusti omia seuraajiaan mukaan iskuun.

Nonamen yhteyttä Venäjän tiedustelupalveluihin tukee myös Recorded Futuren havainto siitä, että operaattorit noudattavat todennäköisesti venäläistä normaalia työaikataulua. Uusia kohteita lisätään jatkuvasti kahdessa erillisessä aallossa päivittäin, ensimmäiset aamukahdeksan ja -yhdeksän välillä Moskovan aikaa ja seuraavat iltapäivällä kahden tienoilla. Toiset taas pitävät selvänä, että kohteiden määrittely on pitkälti automatisoitua. Tätä arviota tukee se, että samat kohteet toistuvat maittain, eikä paikallisesta perspektiivistä katsottuna osa niistä vaikuta liittyvän Venäjään tai Ukrainaan millään tapaa.

Joukkoistetun hyökkäystyökalu DDoSia:n loppukäyttäjiltä ei vaadita teknistä osaamista. Heidän tehtävänsä on klikkailla.

Poliisin mukaan Nonamen taustalta löytyvät DDoSia:n rakentaneet Maksim Lupin ja Mihail Burlakov. He työskentelevät molemmat organisaatiossa nimeltä CISM (Center for the Study and Monitoring of Youth). Järjestö on tietovuotojen mukaan perustettu Kremlin myötävaikutuksella ja saa taloudellista tukea “nuorten suojelemiseksi haitalliselta sisällöltä”. Todellisuudessa CISM yhdistää valvontajärjestelmiä, semanttista analytiikkaa ja poliittista profilointia: se kerää dataa sosiaalisesta mediasta, luokittelee käyttäjien viestintää ja arvioi käyttäjien mielialoja. Järjestelmä on käytössä ainakin 44 alueella Venäjällä, ja sitä ollaan tiettävästi yhdistämässä sisäasiainministeriön tietokantoihin.

Maksim Lupin on työskennellyt aiemmin kyberturvallisuuden asiantuntijana sotaveteraanijärjestö Combat Brotherhoodille sekä projektipäällikkönä ZephyrLabissa, joka kehittää verkkosivustoja Venäjän ministeriöille. Mihail Burlakov on toiminut aiemmin tutkijana Samaran yliopistossa perehtyen tietoturvaan, adaptiivisiin algoritmeihin ja neuroverkkoihin. Poliisin päätelmän mukaan Burlakov on rakentanut DDoSia-työkalun, ja Lupin määrittää kohteet.

Koska DDoSia-työkalu on kenen tahansa ladattavissa, siihen ovat perehtyneet myös Nonamen vastustajat. He pyrkivät tekemään näiden internetin poliittisten häiriköiden tekemisiä näkyväksi ja tällä tavoin helpottamaan kohteiden varautumista ja suojautumista. Heidän ansioistaan tiedossa on, että esimerkiksi torstaiaamuna DDoSia-työkaluun jaetulla kohdelistalla oli muun muassa useiden suomalaisten kaupunkien, suojelupoliisin ja Ely-keskuksen verkkosivut.