Globaali käteisen rahan kuljetuksiin ja käsittelemiseen erikoistunut pörssiyhtiö Loomis ilmoittaa sivuillaan, että yksityistä asiakastietoa voi olla päätynyt vääriin käsiin. Useiden asiakkaiden verkkosivut ovat pois käytöstä. Tilanteen kestosta ja ratkeamisesta ei ole mitään varmuutta.

Viikonlopun aikana kiristyshaittaohjelman kohteeksi joutuneen it-jätti Tietoevryn tilanne on kiusallinen.

Ruotsin yleisradioyhtiö SVT kertoi tiistaina, että myös Tietoevryn tilanne vaikuttaa myös Ruotsin valtiopäiviin. Varmuutta siitä, miten tilanne valtiopäiviin liittyy, ei ole. On mahdollista, että vaikutukset liittyvät Tietoevryn tuottamaan palkanhallinta- ja HR-järjestelmään nimeltä Primula. Tämä järjestelmä on käytössä laajasti Ruotsin julkishallinnossa, kuten monissa valtiolla, kunnissa ja yliopistossa. Valtion palvelukeskus vakuutti jo sunnuntaina, että työntekijöiden palkat pystytään maksamaan myös varajärjestelmien turvin.

Tietoturvatutkijoiden havaintojen mukaan uhrien joukossa voi olla myös suuren kansainvälisen automerkin sekä suuren vartiointiketjun tietoja ja toimintoja. Myös suomalainen metsä-, sellu- ja paperijätti on mainittu.

Stora Enso vahvistaa Verkkouutisille olevansa yksi Tietoevryn asiakkaista, johon tilanne vaikuttaa. Stora Enson viestinnästä kerrotaan, ettei heillä ole tietoa siitä, että heidän asiakastietojaan olisi päätynyt kiristäjien käsiin. Tilanne on vaikuttanut lähinnä pakkausmateriaaleja valmistavan divisioonan pienempien yksiköiden tietopalveluihin.

Tietoturvayhtiö Sophosin mukaan Akira-kiristyshaittaohjelma saattaa lymyillä kohdeorganisaation järjestelmissä yhdestä päivästä jopa vajaaseen kuukauteen ennen kuin se iskee. Verkkouutisten saamien tietojen mukaan Tietoevrylla Akira onnistui pesiytymään niin keskeisiin toimintoihin, etteivät uhkien tunnistamiseen tarkoitetut työkalut ja virustorjuntaohjelmat yleensä edes ulotu niin syvälle. Mikäli tieto pitää paikkansa, tapaus on paha. Tiettävästi kyseisessä kiristyshaittaohjelman vangiksi joutuneessa datakeskuksessa on arviolta vähintään satoja eri yritysten palvelimia.

Maanantaina julkaistun tiedotteen mukaan Tietoevry yrittää palauttaa salakirjoitetut tiedot. Ensimmäisenä pyritään palauttamaan asiakkaiden ja heidän toimintansa kannalta kriittiset tiedot ja tietojärjestelmät. Tietoevry huomautti, että tähän voi mennä päiviä tai jopa viikkoja.

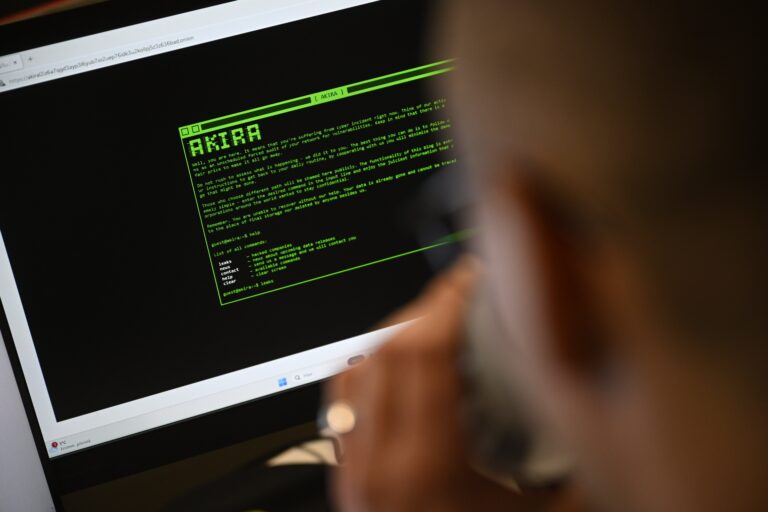

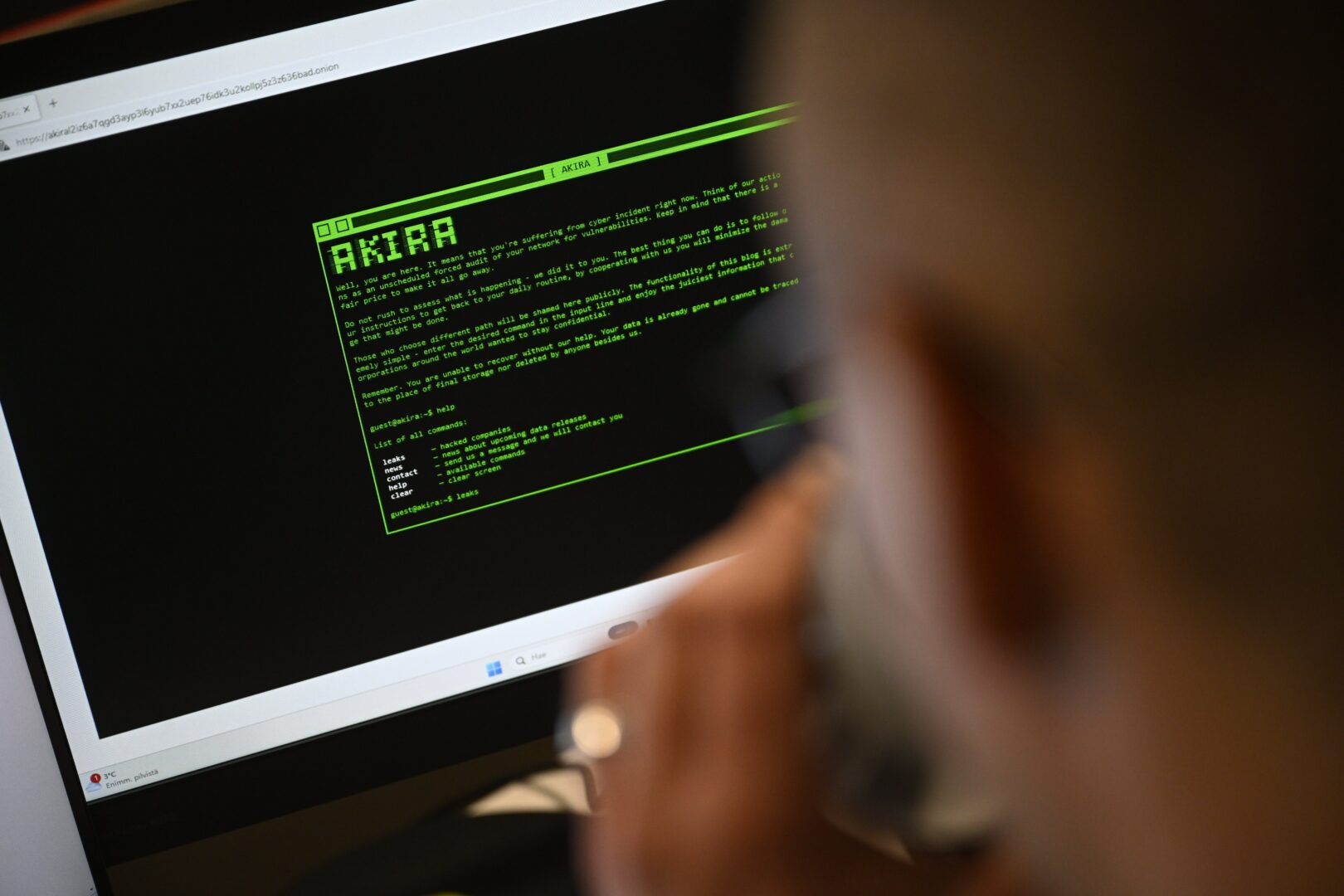

Akira julkaisee uhriensa tietoa darknetissa, eli julkisen internetin ulottumattomissa. Sivujen perusteella aiempien uhrien joukossa ovat olleet esimerkiksi Kanadan tennisliitto, London Capital Group, ruotsalainen Tedkomp ja Stanfordin yliopisto. Valtaosa uhreista vaikuttaa liikevaihdoltaan ja henkilöstömäärältään pienemmiltä kuin noin 24 000 ihmistä työllistävä Tietoevry. Yrityksen koko ja liikevaihto voivat kiristäjien näkökulmasta tarkoittaa, että he katsovat osuneensa isoon saaliiseen. Tämä puolestaan voi heijastua lunnasvaatimukseen.

Aiemmin on kerrottu, että Akiran lunnasvaatimukset ovat 200 000 dollarista noin neljään miljoonaan. Tietoevry ei ole toistaiseksi kommentoinut, paljonko heiltä on vaadittu lunnaita. Yhtiö on kuitenkin kommentoinut, ettei se aikoisi sellaisia maksaa. Ellei Tietoevry pysty itse ratkaisemaan tilannetta edukseen ja saa tietojaan takaisin omaan haltuunsa, on mahdollista että Tietoevryn tai sen datakeskusasiakkaiden tietoja vuotaa.

Akira on ahkeroinut yritysten kimpussa viime keväästä alkaen. Tietoturvatutkijoiden mukaan se on eräänlainen, edellisen hyvin menestyksekkään kiristyshaittaohjelman perillinen. Edellinen haittaohjelma, Conti, lopetti toimintansa sen jälkeen, kun se sisäiset viestit vuodettiin julki pian sen jälkeen, kun Venäjän oli käynnistänyt täysimittaisen hyökkäyksen Ukrainassa. Contin käyttäjien viestintä oli venäjänkielistä, voimakkaasti Venäjän presidentti Vladimir Putinia tukevaa sekä juutalais-, homo- ja naisvihamielistä. Sen joukossa oli viittauksia avun pyytämiseen ja saamiseen Venäjän sisäisen turvallisuuden virasto FSB:lta, kertoi Wired-lehti.

Akiraa tutkinut tietoturvayhtiö Arctic Wolf havaitsi kesällä, että Akira käytti samoja kryptovaluuttaosoitteita kuin Conti sekä kierrätti eri mutkien kautta kryptorahana saamiaan lunnaita kryptolompakoihin, joita Contin päätekijöiden tiedettiin käyttäneen aiemmin. Conti ja Akira käyttivät myös alkuun samaa salausalgoritmia, jolla ne lukitsivat uhriensa tiedot.

Akira on RaaS (ransomware as a service), eli palveluna myytävä ja hankittava kiristyshaittaohjelmakokonaisuus. Täyttä varmuutta sen tämänhetkisistä käyttäjistä on vaikeaa saada. Ruotsalaisen tietoturvayhtiö Truesec arvioi tiistaina Aftonbladetille, että ydinryhmässä olisi noin kymmenen Venäjällä asuvaa ihmistä. Näiden lisäksi ryhmässä pyörii Truesecin mukaan noin 10—40 freelance-verkkorikollista.

LUE MYÖS: Kiristäjät iskivät suomalaiseen pörssijättiin